Informatív alkalmazás a legrégebbi informatikai hírmagazinból. Ha érdeklik a technológia, a számítástechnika és általában a digitális világ legújabb fejleményei, akkor ennek a magazinnak a cikkei biztosan érdekelni fogják. Hiszen nagyon régóta összegyűlt egy színvonalas szakembergárda, akik nagyon érdekesen írnak sok számítógépes dologról. Az alkalmazás főmenüjében a magazin legújabb számai sorrendben jelennek meg.

Természetesen a legújabb kiadásokat pénzért adják el, de ne ess kétségbe. A kiadások történetét görgetve a felhasználó azt tapasztalhatja, hogy bizonyos számú kiadás után teljesen ingyenessé válnak. Ezért biztonságosan letöltheti őket mobileszközeire, és kényelmesen elolvashatja. Ne feledje azonban, hogy a magazin teljes számának letöltéséhez nagy sebességű internetkapcsolatra lesz szüksége.

Ehhez korlátlan számú vezeték nélküli hálózat használatát javasoljuk. Végtére is, ha elkezdi letölteni őket keresztül mobilinternet, akkor fennáll annak a kockázata, hogy az összes forgalmat ledolgozza, és plusz pénzt fizet. Tehát, ha lehetséges, töltsön le eladásra szánt kiadásokat, és tartsa bent belső memória mobil eszköz. Ezt követően az Ön számára megfelelő helyen olvashat érdekes cikkeket.

Ennek eredményeként - egy kiváló alkalmazás, amely lehetőséget biztosít az azonos nevű magazin legújabb számainak elolvasására. A friss azonban pénzbe kerül, de az idő múlásával szabaddá válik. Tehát ha érdekli a számítástechnika és a fejlesztés, akkor nyugodtan töltse le ezt az alkalmazást.

Gyakran viták tárgyát képezik az interneten. Egyesek túl bonyolultnak és a hétköznapi emberek számára elérhetetlennek tartják őket, míg mások aktívan használják az ilyen alkalmazások képességeit. Ebben a cikkben bemutatjuk egyszerű példák hacker programok.

A DroidSheep lehetővé teszi a közeli eszközök által WiFi-n keresztül küldött adatcsomagok elfogását. Ezzel a programmal a hacker hozzáférhet olyan felhasználói fiókokhoz, amelyek ugyanazt a vezeték nélküli hálózatot használják. Erről a linkről ingyenesen letöltheti ezt a hackeralkalmazást. Nézzük meg a DroidSheep működési elvét, és vizsgáljuk meg részletesebben egy konkrét példával. Képzeld el, hogy egy kávézóban ülsz, ahol nagyközönség van WiFi hálózat. A közelben van egy személy, aki hozzád hasonlóan csatlakozott egy hozzáférési ponthoz, és közömbösen élvezi az ingyenes internetet.

Tegyük fel, hogy megtekinti a Facebook hírfolyamát, miután bejelentkezett személyes fiókjába. Ekkor a készüléke minden szükséges információt elküld a közösségi hálózatnak. Ezeket az adatokat a DroidSheepnek köszönhetően elfoghatja. A továbbított információ egy része, például egy jelszó, titkosított formában kerül elküldésre. Ezért nem lehet tudni. De annak érdekében, hogy a felhasználó ne adjon meg jelszót a közösségi hálózat minden műveletéhez, munkamenet-azonosítót kap tőle. A DroidSheep elfogja ezt az azonosítót, és ennek eredményeként hozzáfér az áldozat által használt szolgáltatásokhoz. Példánkban ez a Facebook. A közösségi oldal nem tudhatja, hogy valaki ilyen ravasz módon bejelentkezett-e valaki más fiókjába. Ez az Android hacker alkalmazás a lehető leggyorsabbá és legegyszerűbbé teszi a hackelési folyamatot. Csak el kell indítania a programot, és el kell kezdenie keresni a közeli eszközökkel végrehajtott munkameneteket. Miután valaki a környezetéből felkeresi a támogatott webhelyek egyikét, a program értesíti Önt. Ha valaki más munkamenetébe szeretne behatolni, kattintson a megfelelő keresési eredményre. A DroidSheep a következő webhelyeket támogatja: Twitter.com, Yahoo.com, Flickr.com, Amazon.com, Linkedin.com, Live.com, Facebook.com és néhány másik.

profik

- Egyszerű használat.

- Alacsony eszközigény.

- A rendszer erőforrásainak gyenge felhasználása.

Mínuszok

- Hiányzik a hivatalos boltban Google Android Apps játék.

- A program működéséhez szuperfelhasználói jogok szükségesek.

- Nem működik rendkívül biztonságos WiFi hálózatokkal.

Szabadság

Ez az alkalmazás lehetővé teszi a játékok és egyéb alkalmazások licenc-ellenőrzési folyamatának megkerülését Google szolgáltatás játék. Ezenkívül számos programon belül ingyenesen használható vásárlásra. Emellett mindannyian találkoztunk már Androidos játékokkal és alkalmazásokkal, amelyek készítői rákényszerítik a vásárlást a felhasználókra, még akkor is, ha ez utóbbiaknak nincs rájuk szüksége. A szabadság megszabadíthatja Önt ezektől a zavaró tényezőktől, így ingyenesen élvezheti a programok összes funkcióját. Innen töltheti le ezt a hacker alkalmazást Androidra. Ha feloldott szuperfelhasználói jogokat az eszközön, nem lesz nehéz kipróbálni a Freedom funkcióit. Ellenkező esetben egyszerűen nem indul el. A telepítés után kattintson az alkalmazás ikonjára, és várja meg a letöltést. Ez gyakran sok időt vesz igénybe. Amint a program elindul, megjelenik egy lista telepített játékokés alkalmazások. Bármelyik feltöréséhez csak kattintson a nevére az ujjával. Minden alkalommal, amikor a Freedom-mal elindított Android-alkalmazáson belül vásárol, a hacker hamis kártyát fog használni. Ezzel megszűnik a fizetési kötelezettség.

profik

- Egyszerű használat.

- Nagy törési sebesség.

Mínuszok

- Az Android szuperfelhasználói jogok szükségessége.

- Távollét bent google bolt játék.

- Helytelen munka az online szolgáltatásokkal.

Videó "DroidSheep androidra (webes munkamenetek feltörése Androidon)"

A cikk arról szól, hogy mik az Android hackerprogramjai, mire képesek, mire van szükség a megfelelő működésükhöz.

Digitális kor

A számítógépes és digitális technológiák évről évre egyre gyorsabban fejlődnek. Ami néhány éve még tudományos-fantasztikusnak tűnt, az most valóra válik. Kiváló példa erre a virtuális valóság.

Okostelefonok, számítógépek, táblagépek, laptopok – most senkit sem fog meglepni ezzel. Felnőtt egy egész generáció hasonló eszközök megszokott, és sokan már nem is képzelik el nélkülük az életüket. Bár az idősebb generáció emlékszik azokra az időkre, amikor Mobiltelefonok tégla méretűek voltak.

És modern okostelefonok Nem csoda, hogy "hívószámítógépnek" hívják, mivel a hanghívások már régóta nem a fő céljuk. Ebben nagy szerepe volt a műtőnek. android rendszer amelynek piaci részesedése hordozható készülékek körülbelül 60%. Lehetővé teszi szinte bármilyen program fejlesztését és a készülék "hardverének" maximális kihasználását. És nem meglepő, hogy évről évre növekszik a rendszerhez tartozó különféle termékek listája. Tehát mik a hackerprogramok az Android számára? Ebben meg fogjuk érteni.

Törvény

A programok és képességeik ismertetése előtt érdemes felidézni, hogy csak tájékoztató jellegűek, és csak személyes vezeték nélküli hálózatokon vagy más, közvetlenül a felhasználóhoz tartozó eszközökön használhatók. Egyébként a velük végzett manipulációk egy része a közigazgatási vagy akár a Btk. hatálya alá tartozik. Egyszerűen fogalmazva, csak otthon vagy barátokkal, beleegyezéssel használja őket. Tehát milyen hacker programok léteznek az "Android" számára?

gyökér

Emlékezzünk vissza arra, hogy ha úgy dönt, hogy okostelefonját vagy táblagépét olyan eszközzé alakítja, amellyel megtréfálhatja barátait, vagy az érdeklődés kedvéért ellenőrizheti a vezeték nélküli hálózatok sebezhetőségét, akkor használja root eszköz. Enélkül az alábbi listából a legtöbb program egyszerűen nem fog működni.

Most elemezzük az Android legnépszerűbb hackerprogramjait, mivel sok ilyen szoftver létezik.

DroidSheep

Egy időben ez az egyszerű segédprogram nagy zajt keltett, és nagyon népszerű volt az érdeklődők körében információ biztonság. Azonban, mint a támadók.

Ennek a szoftvernek a jelentése nagyon egyszerű: a webes munkamenetek "eltérítésére" és a beépített böngészőben történő visszaállítására szolgál. Ehhez csatlakoznia kell egy Wi-Fi hálózathoz, el kell indítania a DroidSheep alkalmazást, és csak várnia kell. Amikor megjelenik egy ügyfél, aki titkosítás nélkül használt felhatalmazást valamelyik szolgáltatásnál, akkor látni fogja ennek az oldalnak a címét, és hozzáférhet az „áldozat” engedélyezési adataival. Ennek a programnak az a hátránya, hogy a jelszót tiszta formában nem lehet megkapni, csak a cookie-kat.

Most pedig nézzük meg a többi ingyenes hackerprogramot okostelefonra vagy táblagépre.

WiFiKill

Ez az alkalmazás nagyszerű viccekhez és csínytevésekhez. Jelentése az, hogy a program megvizsgálja az aktuális kapcsolatot WiFi hálózatok, és ha vannak ott más kliensek, egyszerűen kikapcsolhatja, internet nélkül hagyhatja őket.

dSploit

Ez a program meglehetősen széles funkciókkal rendelkezik, és ideális baráti csínyekhez vagy kísérletekhez is. Ha más eszközök is vannak a hálózaton, legyen az számítógép, telefon vagy táblagép, a dSploit segítségével a következőket teheti:

- A cookie-k elfogása valaki más munkamenetének visszaállításával a böngészőben.

- Az összes forgalmat átirányítsa a megadott címekre.

- Válassza le az ügyfeleket a hálózatról.

- Cserélje le az összes képet vagy videót előre megadottakra.

- Elfoghatja számos általános protokoll jelszavát stb.

És ez nem a lehetőségek teljes listája.

Források

De hol találhat hasonló hacker programokat hackeléshez? Mivel a támadók használhatják őket, a hivatalos boltokban nincsenek ilyen alkalmazások, de minden programnak megvan a saját webhelye, ahonnan letöltheti legújabb verzió részletes utasításokkal.

A Game Hacker alkalmazás Android-játékok feltörésére készült.

Sajátosságok

Ezt a programot kínai fejlesztők hozták létre. Az ArtMoney elvén működik. A játékban a numerikus paraméterek egyszerű szerkesztésének köszönhetően a felhasználók hatalmas mennyiségű játékon belüli pénznemhez, találati pontokhoz és egyéb jellemzőkhöz juthatnak. Azonban használni ez az alkalmazás root jogokkal kell rendelkeznie.

Telepítés és használat

Az alkalmazás telepítése után (és Superuserré vált, ha még nem tette meg), közvetlenül folytathatja a játékok hackelését. Az alkalmazásnak be kell futnia háttér miközben elindítja a kívánt játékot. Először a Game Hacker vizsgálja meg RAM a felhasználó által megadott értékek (például az aranyérmék száma) észlelése érdekében. Ezt követően meg kell győződnie arról, hogy ezeknek az adatoknak az értéke megváltozik (például költsön érméket valami vásárlására). Ezután az alkalmazásnak újra be kell olvasnia a RAM-ot. Ennek köszönhetően a Game Hacker kiszűri a felesleges adatokat. Az aktuális értékeket is "lefagyaszthatja", így bizonyos paraméterek megváltoztatása lehetetlen.

Miután megtalálta az értéket, módosíthatja a „saját” számra. Így valójában egy érmét fogsz keresni, és a játékban egy egész milliót kapsz.

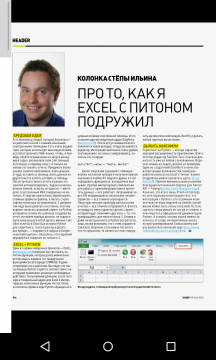

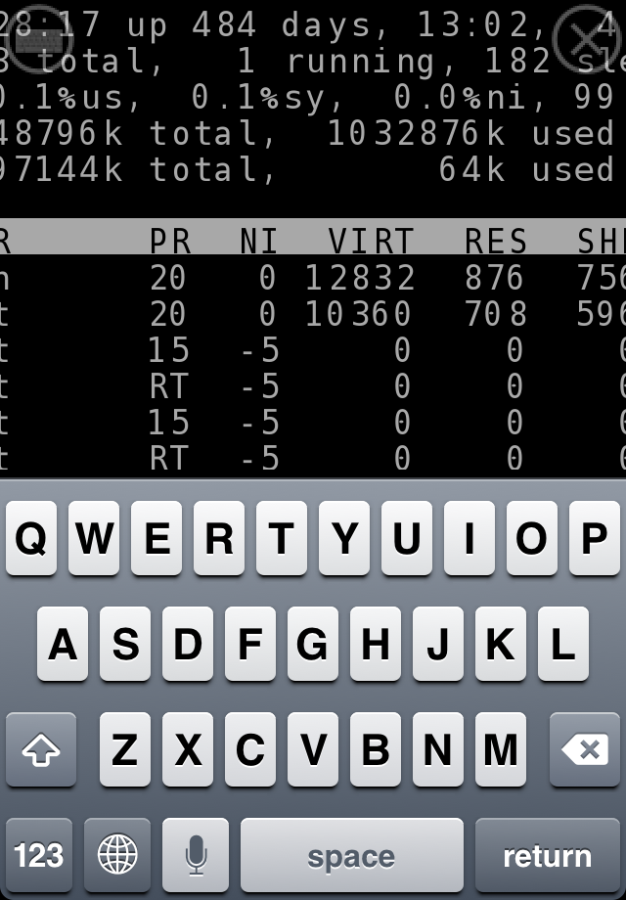

„Okostelefon hackereszközökkel? Ilyen nincs” – mondtuk volna nemrég. Lehetett néhány ismerős eszközt elindítani a támadások végrehajtására csak néhány Maemo ellen. Mostanra sok ismerős eszközt portoltak iOS-re és Androidra, és néhány hack-eszközt kifejezetten a mobilkörnyezethez írtak. Az okostelefon helyettesítheti a laptopot a penetrációs teszteken? Úgy döntöttünk, ellenőrizzük.

ANDROID

Az Android nem csak a halandók, hanem a megfelelő emberek számára is népszerű platform. A hasznos ][-segédprogramok száma itt elsöprő. Ezt a rendszer UNIX-os gyökereinek köszönhetjük - ez nagyban leegyszerűsítette számos eszköz Androidra történő portolását. Sajnos néhányukat a Google nem engedélyezi a Play Áruházban, ezért manuálisan kell telepítenie a megfelelő APK-t. Ezenkívül néhány segédprogramnak maximális hozzáférésre van szüksége a rendszerhez (például az iptables tűzfalhoz), ezért előre gondoskodnia kell a root hozzáférésről. Minden gyártó a saját technológiáját használja itt, de megtalálni szükséges utasítást elég egyszerű. Jó HOGYAN-készletet állított össze a LifeHacker (bit.ly/eWgDlu). Ha azonban itt valamelyik modellt nem sikerült megtalálni, akkor mindig az XDA-Developers fórum (www.xda-developers.com) jön a segítségre, ahol gyakorlatilag bármilyen Android telefon modellről találhatunk különféle információkat. Így vagy úgy, néhány alább ismertetett segédprogram root hozzáférés nélkül is működik.

Kezdjük az áttekintést egy szokatlan csomagkezelővel. A fejlesztők "szuperfelhasználói segédprogramoknak" nevezik, és ez nem áll messze az igazságtól. A BotBrew telepítése után kap egy tárat, ahonnan rengeteg ismerős eszközt tölthet le Androidra. Többek között: Python és Ruby tolmácsok számos, rájuk írt eszköz futtatásához, tcpdump sniffer és Nmap szkenner a hálózati elemzéshez, Git és Subversion a verziókezelő rendszerekkel való munkavégzéshez és még sok más.

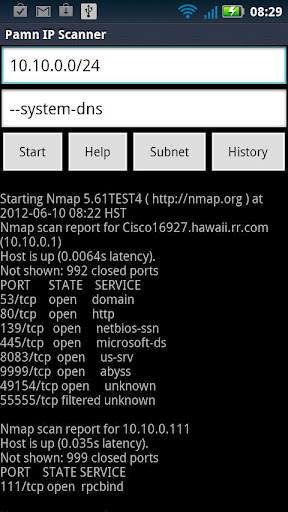

Hálózati szkennerek

Hálózati felfedezéshez hasznos lehet egy nem feltűnő okostelefon, amely a laptopokkal ellentétben könnyen elfér a zsebben, és soha nem kelt gyanút. Fentebb már elmondtuk, hogyan telepítheti az Nmap-et, de van egy másik lehetőség is. A PIPS egy kifejezetten Androidra adaptált, bár az Nmap szkenner nem hivatalos portja. Ez azt jelenti, hogy gyorsan megtalálhatja az aktív eszközöket a hálózaton, meghatározhatja az operációs rendszerüket az ujjlenyomat-lehetőségek segítségével, port-ellenőrzést végezhet – egyszóval mindent megtehet, amire az Nmap képes.

Két probléma van az Nmap használatával, teljesítménye ellenére. Először is, a szkennelés paraméterei az indítógombokon keresztül kerülnek továbbításra, amelyeket nemcsak tudnia kell, hanem egy kényelmetlen mobil billentyűzetről is meg kell tudnia adni. Másodszor, a konzolkimenetben a vizsgálati eredmények nem olyan egyértelműek, mint szeretnénk. Ezektől a hiányosságoktól megfosztja a Fing szkennert, amely nagyon gyorsan átvizsgálja a hálózatot, ujjlenyomatot vesz, majd közérthető formában megjeleníti az összes elérhető eszköz listáját, típusok szerint osztva (router, asztali számítógép, iPhone stb.). Ugyanakkor minden gazdagépnél gyorsan megtekintheti a nyitott portok listáját. Sőt, közvetlenül innen csatlakozhat mondjuk FTP-hez a rendszerbe telepített FTP kliens segítségével - nagyon kényelmes.

Ha egy adott gazdagép elemzéséről van szó, a NetAudit segédprogram nélkülözhetetlen lehet. Bármilyen Android-eszközön működik (még ha nem is rootolt), és lehetővé teszi nemcsak a hálózaton lévő eszközök gyors azonosítását, hanem a nagy ujjlenyomat-adatbázis segítségével történő felfedezését is az operációs rendszer, valamint a hálózaton használt CMS-rendszerek meghatározásához. web szerver. Jelenleg több mint 3000 digitális nyomat található az adatbázisban.

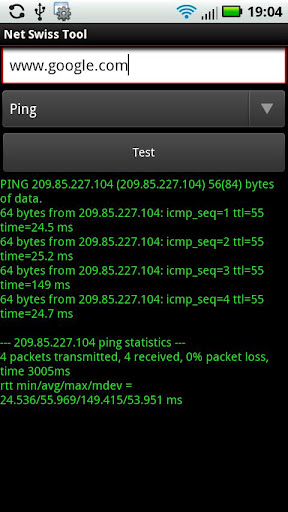

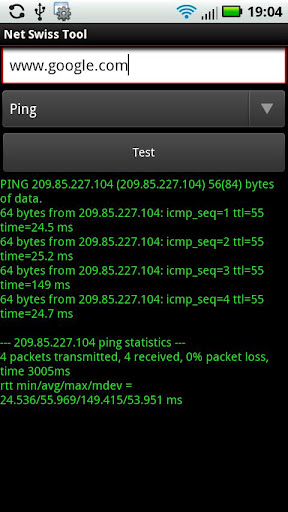

Ha éppen ellenkezőleg, alacsonyabb szinten kell dolgoznia, és alaposan meg kell vizsgálnia a hálózat működését, akkor nem nélkülözheti a Net Tools-t. A munkában nélkülözhetetlen rendszergazda segédprogramok készlete, amely lehetővé teszi annak a hálózatnak a teljes diagnosztizálását, amelyhez az eszköz csatlakozik. A csomag több mint 15 féle programot tartalmaz, mint például ping, traceroute, arp, dns, netstat, route.

Forgalommanipuláció

A tcpdump alapján a sniffer őszintén naplózza az összes adatot a pcap fájlba, amelyet aztán olyan ismerős segédprogramok segítségével lehet tanulmányozni, mint a Wireshark vagy a Network Miner. Mivel nincs lehetőség MITM támadásokra, inkább a forgalom elemzésére szolgáló eszköz. Például ezt nagyszerű módja tanulmányozza, hogy a kétes adattárakból az eszközére telepített programok mit továbbítanak.

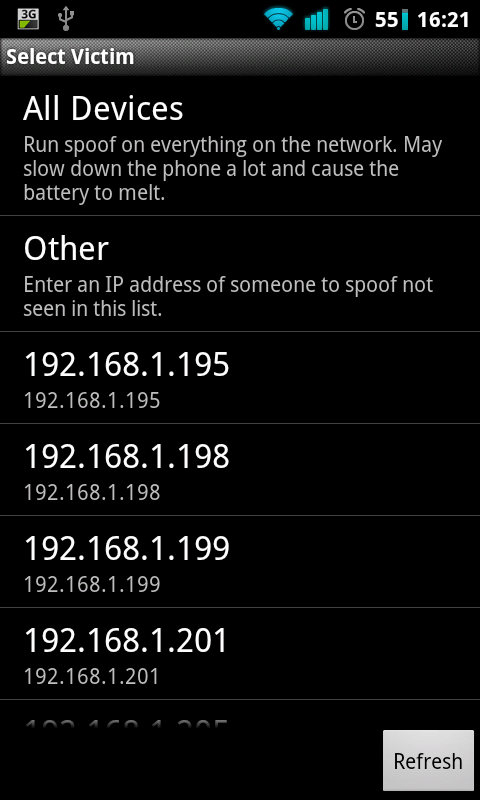

Ha az Android harci alkalmazásairól beszélünk, akkor az egyik legszenzációsabb a FaceNiff, amely az elfogást és az elfogott webes munkamenetekbe való befecskendezést valósítja meg. A programhoz tartozó APK csomag letöltésével szinte minden Android okostelefonon futtathatja ezt a hack eszközt, és vezeték nélküli hálózathoz csatlakozva elfoghatja a legtöbb fiók fiókját. különböző szolgáltatások: Facebook, Twitter, VKontakte és így tovább - összesen több mint tíz. A munkamenet-eltérítést ARP hamisítási támadás segítségével hajtják végre, de a támadás csak nem biztonságos kapcsolatokon lehetséges (a FaceNiff nem tud beékelődni az SSL-forgalomba). A scriptkidis áramlásának korlátozása érdekében a szerző háromra korlátozta a munkamenetek maximális számát – ezután fel kell vennie a kapcsolatot a fejlesztővel egy speciális aktiválási kódért.

![]()

Ha a FaceNiff készítője pénzt akar a használatáért, akkor a DroidSheep egy teljesen ingyenes eszköz, ugyanazzal a funkcióval. Igaz, a hivatalos weboldalon nem talál terjesztési készletet (ez a biztonsági segédprogramokra vonatkozó szigorú német törvények miatt van), de a weben könnyen megtalálható. A segédprogram fő feladata a népszerű felhasználói webes munkamenetek lehallgatása közösségi hálózatok, ugyanazzal az ARP-hamisítással valósítva meg. A biztonságos kapcsolatokkal azonban az a baj, hogy a FaceNiffhez hasonlóan a DroidSheep sem hajlandó együttműködni a HTTPS protokollal.

Ez a segédprogram is mutatja a nyitottság bizonytalanságát vezeték nélküli hálózatok, de egy kicsit más síkban. Nem hárítja el a felhasználói munkameneteket, de lehetővé teszi a hamisítási támadások HTTP-forgalom átengedését magán, és meghatározott manipulációkat hajt végre vele. Kezdve a szokásos csínytevésektől (az oldalon található összes kép trollface-re cserélése, az összes kép átfordítása vagy mondjuk a Google keresési eredményeinek lecserélése) és az adathalász támadásokig, amikor hamis népszerű szolgáltatások mint a facebook.com, linkedin.com, vkontakte.ru és még sokan mások.

Ha megkérdezi, melyik Android hack segédprogram a legerősebb, akkor az Anti-nak talán nincs versenytársa. Ez egy igazi hacker kombájn. A program fő feladata a hálózati kerület átvizsgálása. Továbbá különféle modulok lépnek be a csatába, amelyek segítségével egy egész arzenál valósul meg: ez a forgalom figyelése, MITM támadások végrehajtása és a talált sebezhetőségek kihasználása. Igaz, vannak hátrányai is. Az első dolog, ami felkelti a szemét, hogy a sebezhetőségeket csak a program központi, interneten található szerveréről használják ki, aminek következtében a külső IP-címmel nem rendelkező célpontokat elfelejtheti.

Közlekedési alagút

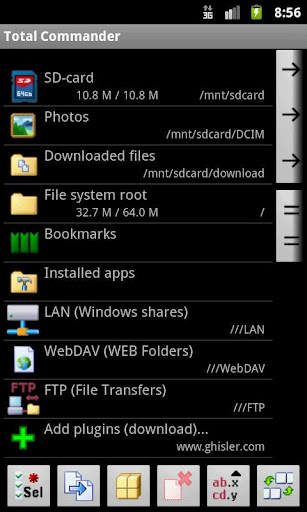

Jól ismert fájl kezelő most okostelefonokon! Az asztali verzióhoz hasonlóan itt is létezik beépülő modulok rendszere a különféle hálózati könyvtárakhoz való csatlakozáshoz, valamint a kanonikus kétablakos mód - különösen kényelmes táblagépeken.

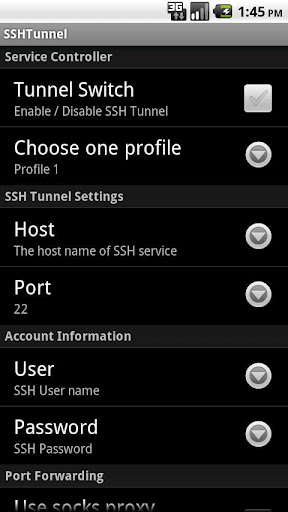

Rendben, de hogyan biztosíthatja a nyílt vezeték nélküli hálózaton továbbított adatainak biztonságát? Az Android által készenlétben támogatott VPN mellett beállíthat egy SSH-alagutat is. Ehhez létezik egy csodálatos SSH Tunnel segédprogram, amely lehetővé teszi a kiválasztott alkalmazások vagy a teljes rendszer forgalmának egy távoli SSH-kiszolgálón keresztül történő áttekerését.

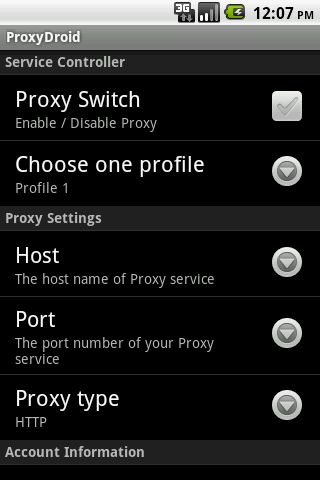

Gyakran szükséges a forgalmat proxyn vagy zoknin keresztül küldeni, és ebben az esetben a ProxyDroid segít. Ez egyszerű: kiválasztja, hogy mely alkalmazások forgalmát szeretné átvezetni, és megadhat egy proxyt (a HTTP/HTTPS/SOCKS4/SOCKS5 támogatott). Ha engedély szükséges, akkor a ProxyDroid is támogatja ezt. A konfiguráció egyébként egy adott vezeték nélküli hálózathoz köthető úgy, hogy mindegyikhez különböző beállításokat adunk meg.

Vezeték nélküli hálózatok

A beépített vezeték nélküli hálózatkezelő nem tájékoztató jellegű. Ha gyorsan teljes képet szeretne kapni a közeli hozzáférési pontokról, akkor a Wifi Analyzer segédprogram kiváló választás. Nemcsak az összes közeli hozzáférési pontot fogja megjeleníteni, hanem megjeleníti a csatornát, amelyen működnek, a MAC-címüket, és ami a legfontosabb, a használt titkosítás típusát (a „WEP” kincses betűk láttán feltételezhetjük, hogy egy biztonságos hálózat biztosított). Ezen túlmenően a segédprogram ideális, ha meg kell találnia a kívánt hozzáférési pont fizikai helyét, köszönhetően az egyértelmű jelerősség-jelzőnek.

Ez a segédprogram, amint azt fejlesztője állítja, akkor lehet hasznos, ha a vezeték nélküli hálózat tele van olyan kliensekkel, amelyek a teljes csatornát használják, és ebben a pillanatban van szüksége egy jó kapcsolatra és egy stabil kapcsolatra. A WiFiKill lehetővé teszi az ügyfeleknek az internetről való leválasztását mind szelektíven, mind bizonyos kritériumok szerint (például meg lehet tréfálni az összes Yabloko-t). A program csak egy ARP-hamisítási támadást hajt végre, és az összes klienst magához irányítja. Ez az algoritmus bután egyszerű iptables alapján implementálva. Ilyen a gyorséttermi vezeték nélküli hálózatok vezérlőpultja :).

Webes alkalmazások auditálása

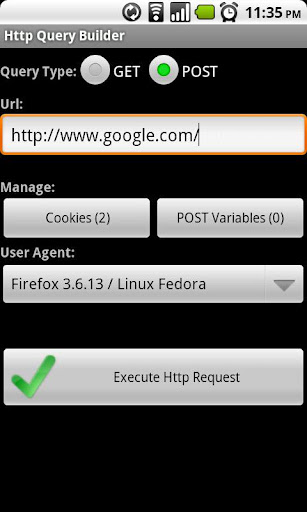

A számítógépről érkező HTTP-kérések kezelése csekély dolog, rengeteg segédprogram és böngészőbővítmény létezik erre. Egy okostelefon esetében a dolgok kicsit bonyolultabbak. Küldjön egyéni HTTP-kérelmet a szükséges paraméterekkel, például a kívánt cookie-val vagy egy módosított felhasználói ügynökkel a HTTP Query Builder segítségével. A kérés eredménye egy szabványos böngészőben jelenik meg.

Ha az oldal jelszóval védett Basic Access Authentication segítségével, akkor a megbízhatóságát a Router Brute Force ADS 2 segédprogrammal ellenőrizheti. Kezdetben a segédprogram a jelszavak brute force kényszerítésére készült a router adminisztrációs paneljén, de egyértelmű, hogy bármely más, hasonló védelemmel rendelkező erőforrás ellen használható. A készülék működik, de egyértelműen nedves. Például a fejlesztő nem írja elő a nyers erőt, de csak a szótárban használható brute force lehetséges.

Valószínűleg hallott már a hírhedt Slowloris webszerver-összeomlási programról. Működési elve: hozzon létre és tartson maximális összeget távoli webszerverhez csatlakozik, így megakadályozza, hogy új ügyfelek csatlakozzanak hozzá. Tehát az AnDOSid a Slowloris analógja közvetlenül az Android-eszközön! Elárulok egy titkot, kétszáz kapcsolat elég ahhoz, hogy minden negyedik Apache webszervert futtató weboldal instabil működését biztosítsa. És mindez - a telefonjáról!

Különféle közművek

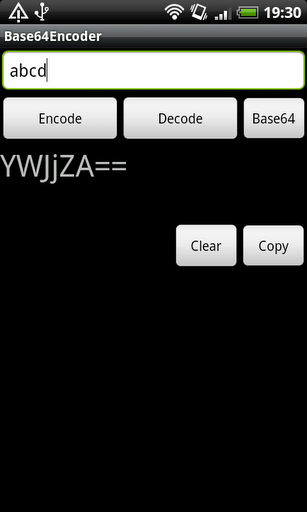

Ha sok webalkalmazással dolgozunk és logikájukat elemezzük, gyakran találkozunk kódolt formában továbbított adatokkal, nevezetesen a Base64-gyel. A kódolás segít dekódolni ezeket az adatokat, és megnézni, hogy pontosan mit tárolnak benne. Talán ha behelyettesít egy idézetet, visszakódolja őket Base64-be, és behelyettesíti a vizsgált webhely URL-jébe, akkor megkapja a kincses adatbázis-lekérdezés végrehajtási hibát.

Ha hexa szerkesztőre van szüksége, akkor az Androidnak is van. A HexEditorral bármilyen fájlt szerkeszthet, beleértve a rendszerfájlokat is, ha a program jogait szuperfelhasználóvá emeli. Kiváló helyettesítője a szabványos szövegszerkesztőnek, amely megkönnyíti a kívánt szövegrész megtalálását és módosítását.

Távoli hozzáférés

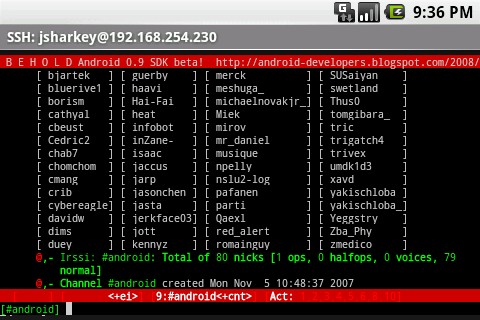

Miután hozzáfért egy távoli gazdagéphez, tudnia kell használni azt. Ehhez pedig vásárlók kellenek. Kezdjük az SSH-val, ahol már a ConnectBot a de facto szabvány. A felhasználóbarát felületen kívül lehetőséget ad a biztonságos alagutak SSH-kapcsolatokon keresztüli szervezésére.

Hasznos program, amely lehetővé teszi a távoli asztalhoz való csatlakozást RDP vagy VNC szolgáltatásokon keresztül. Nagyon örülök, hogy ez két kliens egyben, nem kell különböző eszközöket használni az RDP-hez és a VNC-hez.

Kifejezetten erre írva android böngésző MIB, amellyel az SNMP protokollt használó hálózati eszközöket kezelheti. Hasznos lehet támadási vektor fejlesztéséhez különféle útválasztókon, mert még senki sem törölte az SNMP-n keresztüli kezeléshez szükséges szabványos közösségi karakterláncot (más szóval a hozzáférési jelszót).

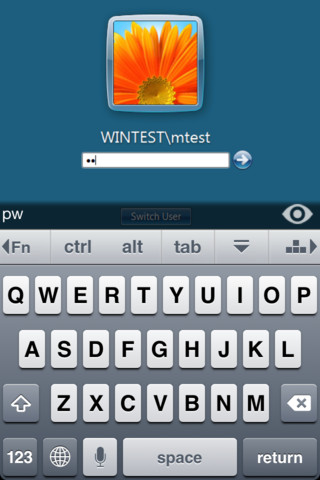

iOS

Nem kevésbé népszerű a biztonsági segédprogramok fejlesztői körében iOS platform. De ha abban az esetben android jogok root csak bizonyos alkalmazásokhoz volt szükséges, az Apple eszközökön szinte mindig szükséges a jailbreak. Szerencsére még azért is legújabb firmware Az iDevice (5.1.1) már rendelkezik jailbreak eszközzel. A teljes hozzáférés mellett egy alternatív kezelőt is kap Cydia alkalmazások, amely már sok segédprogramot tartalmaz.

Munka a rendszerrel

Az első dolog, amivel kezdeni kell, a terminál telepítése. Nyilvánvaló okokból nem része a mobil operációs rendszer szabványos szállításának, de szükségünk lesz rá a konzolos segédprogramok futtatásához, amiről a továbbiakban még szó lesz. A terminálemulátor legjobb megvalósítása a MobileTerminal - egyszerre több terminált támogat, vezérlési gesztusokat (például Control-C átviteléhez) és általában lenyűgöz az átgondoltságával.

Egy másik, bonyolultabb lehetőség az eszköz konzoljának elérésére, hogy telepítjük rá az OpenSSH-t (ez a Cydián keresztül történik), és helyileg SSH-kliensen keresztül csatlakozunk hozzá. Ha a megfelelő klienst, például az iSSH-t használja, amely elképesztően irányítja érintőkijelző, akkor ez a módszer még kényelmesebb, mint a MobileTerminal használata.

Adatok lehallgatása

Most, hogy hozzáfér a konzolhoz, kipróbálhatja a segédprogramokat. Kezdjük Pirnivel, ami komplett iOS szippantásként vonult be a történelembe. Sajnos a készülékbe épített limitált Wi-Fi modult nem lehet a normál adatlehallgatáshoz szükséges promissious módba kapcsolni. Tehát a klasszikus ARP hamisítást használják az adatok elfogására, amelyek segítségével az összes forgalom magán az eszközön halad át. A segédprogram szabványos verziója a konzolról indul el, ahol a MITM támadás paraméterei mellett megjelenik a PCAP fájl neve is, amelybe az összes forgalom naplózásra kerül. A segédprogramnak van egy fejlettebb verziója - a Pirni Pro, amely grafikus felülettel büszkélkedhet. Sőt, menet közben is képes elemezni a HTTP forgalmat, és akár automatikusan ki is húz onnan érdekes adatokat (például bejelentkezési neveket és jelszavakat), reguláris kifejezések, amelyek a beállításokban vannak beállítva.

A hírhedt Intercepter-NG szippantó, amiről sokszor írtunk, nemrégiben konzolos verziót is kapott. Mint a szerző elmondja, a kód nagy része tiszta ANSI C-ben van írva, ami szinte minden környezetben ugyanúgy viselkedik, így a konzolos verzió kezdettől fogva működött mind asztali Windowson, Linuxon és BSD-n, mind mobil platformokon, pl. iOS és Android. A konzolos verzió már megvalósította a különféle protokollokon továbbított jelszavak megragadását, az üzenetküldő üzenetek elfogását (ICQ/Jabber és sok más), valamint a fájlok újraélesztését a forgalomból (HTTP/FTP/IMAP/POP3/SMTP/SMB). Ugyanakkor rendelkezésre állnak a hálózati szkennelési funkciók és a kiváló minőségű ARP Poison. A helyes működés érdekében először telepítenie kell a libpcap csomagot a Cydián keresztül (ne felejtse el engedélyezni a fejlesztői csomagokat a beállításokban). A teljes indítási utasítás a megfelelő engedélyek beállítására támaszkodik: chmod +x intercepter_ios. Továbbá, ha paraméterek nélkül futtatja a sniffert, egy áttekinthető interaktív Itercepter felület jelenik meg, amely lehetővé teszi bármilyen támadás indítását.

Nehéz elhinni, de ezt a legbonyolultabb eszközt a MITM-támadások végrehajtására még mindig az iOS-re portolták. Kolosszális munka után kiderült, hogy egy teljes értékű mobilportot készítenek. Annak érdekében, hogy megóvjuk magunkat a függőségek körüli tánctól az önfordítás során, jobb, ha egy már megépített csomagot telepítünk a Cydia használatával, miután adatforrásként hozzáadtuk a theworm.altervista.org/cydia-t (TWRepo repository). A készlethez tartozik az etterlog segédprogram is, amely segít a különféle típusú forgalom kinyerésében az összegyűjtött lerakóból. hasznos információ(például FTP hozzáférési fiókok).

Vezeték nélküli hálózat elemzése

A régiben iOS verziók a kézművesek repedést okoztak, és eltörhették a WEP-kulcsot, de ellenőriztük: a program nem működik új eszközökön. Ezért a Wi-Fi tanulmányozásához csak a Wi-Fi szkennerekkel kell megelégednünk. A WiFi Analyzer elemzi és megjeleníti az összes elérhető 802.11-es hálózatra vonatkozó információkat, beleértve az SSID-re, csatornákra, szállítókra, MAC-címekre és titkosítási típusokra vonatkozó információkat. A segédprogram valós időben vizuális grafikonokat készít az éterben jelenlévő adatok alapján. Egy ilyen programmal könnyen megtalálhatjuk a pont fizikai helyét, ha hirtelen elfelejtjük, és például megnézzük a WPS PIN kódot, ami hasznos lehet a csatlakozásnál.

Hálózati szkennerek

Milyen programot használ a világ bármely pontján a pentester, függetlenül a céloktól és célkitűzésektől? hálózati szkenner. Az iOS esetében pedig nagy valószínűséggel ez lesz a legerősebb Scany eszközkészlet. A beépített segédprogramoknak köszönhetően gyorsan részletes képet kaphat a hálózati eszközökről és például a nyitott portokról. Ezenkívül a csomag hálózati tesztelő segédprogramokat is tartalmaz, például ping, traceroute, nslookup.

Sokan azonban inkább a Finget részesítik előnyben. A szkennernek meglehetősen egyszerű és korlátozott funkcionalitása van, de ez elég a hálózat első megismeréséhez, mondjuk egy kávézóhoz :). Az eredmények információkat jelenítenek meg a távoli gépeken elérhető szolgáltatásokról, a vizsgált hálózathoz csatlakoztatott MAC-címekről és gazdagépnevekről.

Úgy tűnik, mindenki megfeledkezett Niktóról, de miért? Végül is ez a webes sebezhetőség-ellenőrző, amely szkriptnyelven (nevezetesen Perl) íródott, könnyen telepíthető a Cydián keresztül. Ez pedig azt jelenti, hogy a terminálról könnyedén futtathatod a jailbreakelt eszközödön. A Nikto örömmel ad további információkat a tesztelt webes forrásról. Ezenkívül saját kezűleg hozzáadhatja saját keresési aláírásait a tudásadatbázishoz.

Ez a hatékony eszköz az SQL sebezhetőségeinek automatikus kihasználására Python nyelven íródott, ami azt jelenti, hogy miután telepítette az értelmezőt, könnyedén használhatja közvetlenül mobileszközéről.

Távirányító

Sok hálózati eszközt (beleértve a drága útválasztókat is) az SNMP protokoll segítségével kezelik. Ez a segédprogram lehetővé teszi az elérhető SNMP-szolgáltatások alhálózatok keresését előre ismert közösségi karakterlánc-értékkel (más szóval szabványos jelszavakkal). Vegye figyelembe, hogy az SNMP-szolgáltatások keresése szabványos közösségi karakterláncokkal (nyilvános/privát) az eszközkezeléshez való hozzáférés megkísérlése minden behatolási teszt szerves részét képezi, a kerület azonosításával és a szolgáltatások azonosításával együtt.

Ugyanazon gyártó két segédprogramját úgy tervezték, hogy az RDP és VNC protokollok használatával csatlakozzanak egy távoli asztalhoz. Hasonló segédprogramok itt Alkalmazásbolt Sok van, de ezek használata a legkényelmesebb.

Jelszó visszaállítás

Az iOS-re portolták azt a legendás programot, amely világszerte hackerek millióinak segít "megjegyezni" a jelszót. Mostantól közvetlenül az iPhone-ról lehetőség nyílik olyan szolgáltatások jelszavainak feltörésére, mint a HTTP, FTP, TELNET, SSH, SMB, VNC, SMTP, POP3 és sok más szolgáltatás. Igaz, a hatékonyabb támadás érdekében jobb, ha felhalmozódik jó szótárak nyers erőért.

Mindenki első kézből ismeri az ilyen biztonsági rést, mint a használat szabványos jelszavak. A Pass Mule egyfajta referenciakönyv, amely mindenféle szabványos bejelentkezési nevet és jelszót tartalmaz a hálózati eszközökhöz. Kényelmesen rendezhetők szállító, termék és modell szerint, így könnyű megtalálni a megfelelőt. A program célja inkább az, hogy időt takarítson meg a router kézikönyvének keresése során, amelyhez ismernie kell a szokásos bejelentkezési nevet és jelszót.

A sebezhetőségek kihasználása

Nehéz elképzelni a Metasploitnál hackerebb segédprogramot – és ő fejezi be mai áttekintésünket. A Metasploit különféle eszközökből álló csomag, amelynek fő feladata a sérülékenységek kihasználása szoftver. Képzeld el: körülbelül 1000 megbízható, bevált és nélkülözhetetlen zsákmány egy pentester mindennapi életében – közvetlenül az okostelefonon! Egy ilyen eszköz segítségével valóban bármilyen hálózatban elhelyezkedhet. A Metasploit nemcsak a szerveralkalmazások hiányosságainak kihasználását teszi lehetővé, hanem az ügyfélalkalmazások támadására is rendelkezésre állnak eszközök (például a Browser Autopwn modulon keresztül, amikor egy hasznos adat bekerül az ügyfélforgalomba). Itt el kell mondani, hogy mobil verzió Nincs eszközkészlet, de szabványos csomagot telepíthet egy Apple eszközre a segítségével.