最新のアンチウイルスプログラムには、非常に幅広い「アクションの範囲」があります。 感染したファイルを駆除し、インターネットからの情報を制御し、電子メールメッセージの内容を追跡し、にダウンロードされたプログラムを監視します。 羊コンピューター。 同時に、彼らは原則として、脅威に対処する独自の方法を選択します。 ただし、ユーザーが感染したファイルを削除するだけで、それらを修復または分離しようとしない場合もあります。

レジストリエントリを削除する方法

終了するプロセスを選択し、[タスクの終了]ボックスをクリックします。 レジスタは、プロファイルシステムのパフォーマンスのためにカウンタにアクセスする機能も提供します。 「スタート」ボタンをクリックします。 「Run」と入力し、リストから「StartRecording」をクリックします。

ファイルを見つけて削除する方法

エクスポートするには、オブジェクトを右クリックして[エクスポート]を選択します。 この関数は作成に使用されます バックアップ登録。 レジストリエントリを削除するには、レジストリエントリを右クリックして、[削除]を選択します。 コンピュータファイルは、情報を保存するための任意の情報またはリソースのブロックです。 コンピュータープログラム、が利用可能であり、通常、いくつかの永続的なストレージメディアに基づいています。 このファイルは、現在のプログラムが終了した後もプログラムで利用できるという意味で永続的です。

必要になるだろう

- - コンピュータ

- -ウイルス対策パッケージNod32

- -基本的なコンピュータースキル

命令

最近、インターネットはとてもいっぱいです。 さまざまなタイプウイルス、悪意のあるコード、ワーム、その他の悪意のあるプログラム 正しい操作お使いのコンピュータには、ウイルス対策保護が必要です。 コンピュータとインターネットを持っているほとんどすべての人がウイルスを除去する問題に遭遇しました。

コンピュータファイルは、従来オフィスやライブラリファイルに保管されていた紙の文書に対応する現代的なものと見なすこともできます。 これが式のソースです。 感染したファイルを見つけたい場合は、次の手順に従ってください。 作る 隠しファイル見える。 [マイコンピュータ]をクリックして、下矢印をクリックします。

スタートアッププログラムを無効にする方法

[オプション]ウィンドウで、[非表示のオブジェクトとマーク]を選択します。 見つかったファイルを右クリックして、[削除]を選択します。 コンピュータにインストールされているソフトウェアは、多くの場合、最初に実行されているプログラムの数に追加されます オペレーティング·システム。 起動時に実行されるプログラムは、いくつかを使用します システムメモリとリソース。 スキャンソフトウェアおよびその他のマルウェア ソフトウェアまた、ユーザーの同意なしに、システムに独自のコンポーネントを追加して、悪意のあるプロセスを起動することもできます。

ウイルスとは何ですか?

コンピュータウイルスは、ユーザーの参加なしにユーザーのファイルやデータを損傷または完全に破壊する可能性のあるプログラムの一種です。 ウイルスによって引き起こされた変更は、プログラムとオペレーティングシステム全体の両方の誤った動作につながります。 ウイルスは自分自身を複製し、他のファイル、プログラムに感染する可能性があります。 ローカルドライブ、CD-DVDディスクおよびフラッシュドライブ。その結果、重要なデータが失われる可能性があります。 標準的なウイルスは、そのコピーをネットワーク上に拡散し、ユーザーのアクションで起動され、ますます多くのコンピューターリソースに侵入します。 ウイルスは、ネットワークサーバー、感染したファイルを含む電子メール、CD-DVDメディア、フラッシュドライブ、フロッピーディスクなどのさまざまなコンピューターに共通のリソースを介して送信される可能性があります。

[スタート]ボックスを右クリックして、[タスクマネージャー]を選択します。 タスクマネージャで、[開始]オプションを選択します。 無効にする開始点を選択して選択し、[無効にする]をクリックします。 マルウェアによって最も使用されるチャネルの中で、最も危険なものがあります。

グローバルネットワークは、あらゆる種類の悪意のあるプログラムの主な配布元です。 ユーザーが悪意のあるソフトウェアをコンピュータに侵入させる可能性があります。 まず、攻撃者は、を介して配信されるスパムメッセージを介してユーザーに特定のWebサイトへのアクセスを強制します。 Eメールまたはインターネット掲示板に投稿します。 このサイトには、エクスプロイトを含むサードパーティのサーバーにリクエストをリダイレクトするコードが含まれています。 オペレーティングシステムの種類が検出されるとすぐに、対応するエクスプロイトがアクティブ化されます。 攻撃が成功すると、ユーザーのコンピューターにトロイの木馬がインストールされ、攻撃者が感染したコンピューターを制御できるようになります。 以前は、悪意のある人々が悪意のあるWebサイトを作成していましたが、 最近彼らはなんとか合法的なウェブサイトに感染しました。 悪意のあるコードを含むWebサイトへのアクセス。 。 メールメッセージユーザーが受信し、メールデータベースにある場合、ウイルスが含まれている可能性があります。

ウイルスとは何ですか?

1.古典的なコンピュータウイルス。 それらは、アクティブ化したときにのみ機能し始めます。 たとえば、映画が感染したファイルがある場合、それを実行すると、ウイルスはそのコードを追加して動作を開始します。 ウイルス自体は「伝染性」ではありません。 このウイルスに感染したファイルが別のコンピュータにコピーされている場合にのみ、別のコンピュータにアクセスできます。 一部のウイルスは、他の悪意のあるソフトウェアの特性を持っている場合もあります。

悪意のある添付ファイルは、添付ファイルと同じようにメッセージ本文にあります。 メッセージを開いた後、または添付ファイルを保存した後、コンピュータに感染する可能性があります。 さらに、電子メールメッセージは、スパムと詐欺という2つの脅威につながる可能性があります。 スパムを読むことの唯一の望ましくない結果は時間の無駄です。

ソフトウェアの脆弱性は、悪意のある攻撃の最も一般的な原因です。 脆弱性により、コンピューターへのリモートアクセスが可能になり、データやリソースを制御できるようになります 地元のネットワークおよびその他の情報源。

2.トロイの木馬。 非常に陰湿な「もの」。 それらの機能はさまざまです:

-データの収集と攻撃者への転送。

-悪意を持った情報の破壊または改ざん。

-コンピュータの誤動作。

-お客様が意図していない目的でのコンピューターリソースの使用。

3.ネットワークワーム。 それらの主な目的は、自分自身のコピーを他のコンピューターに配布することですが、実行可能ファイルにも感染します。 また、トロイの木馬のプロパティを持っている可能性があります コンピュータウイルス.

リムーバブルストレージメディア

にあるファイルを実行すると リムーバブルメディア、コンピュータをウイルスに感染させる可能性があります。 一部のユーザーは、安全に見えるが実際にはデータに感染するアプリをインストールする場合があります。 この方法は、ウイルス作成者が被害者にウイルスを自分でインストールさせるため、「ソーシャルエンジニアリング」と呼ばれます。

セキュリティ101:マルウェアの種類

アプリケーションをインストールした後、データベースを更新し、フルスキャンを実行します。 データにどのような種類の脅威が存在するかを理解するには、どの種類のマルウェアが存在し、それらがどのように機能するかを知ることが役立ちます。 一般に、マルウェアは次のクラスに分類できます。

コンピュータをウイルスから保護する方法は?

コンピュータ感染のリスクを減らし、ウイルスによって引き起こされる被害を減らし、あなたを助けます ウイルス対策プログラム。 しかし、すべてのプログラムの動作が同じというわけではありません。 また、同じウイルスが異なるアンチウイルスによって治療できるとは限りません。 最新のウイルス対策プログラムは次のようになります。

感染したファイルの実行後に独自の制御コードを追加することにより、他のプログラムに感染するプログラム。 ウイルスの主な目的は感染することです。 ウイルスの拡散率は、ワームの拡散率よりもわずかに低くなっています。 このタイプのマルウェアは、分散ネットワークリソースを使用します。 その名前は、ワームのように1台のコンピューターから別のコンピューターに侵入できることを意味します。 その拡散率は非常に高いです。

コンピュータに侵入すると、ワームは自分自身のコピーの送信を開始するために、ネットワーク上の他のコンピュータのアドレスを取得しようとします。 彼らはまた、連絡帳のデータをよく使用します メールクライアント。 このタイプのマルウェアには、ユーザーが気付かないうちに同意なしにアクションを実行するさまざまなプログラムが含まれます。データを収集して犯罪者に送信します。 犯罪目的でデータを破壊または変更し、コンピュータの誤動作や使用を引き起こす コンピュータリソース大量のスパムなどの犯罪目的のため。

1.リアルタイム保護(継続的なデータ監視が必要)

3.ローカルおよび ネットワークドライブ手動および自動でコンピュータ

4.アーカイブ内のファイルの正しい作業

5.未知のウイルスに攻撃された場合の警告

6.絶え間ない更新 アンチウイルスデータベース(インターネット利用)現在、 たくさんの Kaspersky Antivirus、Dr.Web、NOD 32、NortonAntivirusなどの優れたアンチウイルス。 ただし、ウイルスに対するシステム保護が100%保証されているわけではないため、コンピュータのセキュリティを向上させるためにいくつかのルールを使用することをお勧めします。

他のプログラムやデータに感染しないため、古典的なウイルスではありません。 トロイの木馬はコンピュータ自体に侵入することはできませんが、「望ましい」ソフトウェアの翼の下で犯罪者によって拡散されます。 それらは、古典的なウイルスよりもはるかに多くの被害を引き起こす可能性があります。

それらの存在は、ユーザーには完全に見えない場合があります。 ユーザーの活動やコンテンツに関するデータを収集する場合があります ハードドライブ、インストールされているソフトウェア、接続の品質と速度など。 機器を制御することもできる少なくとも2つのプログラムが知られています。 スパイウェアのもう1つの例は、トラフィックをリダイレクトするためにインターネットブラウザにコードをインストールするプログラムです。 要求されたWebページの代わりに別のWebページを開いたときにそれらがどのように機能するかを見たことがあるかもしれません。

1.電子メールを開く前に、手紙が感染していないことを確認してください(見知らぬ人からのメール、疑わしい電子メールアドレスを受け入れないでください)

2.知らないサイトには行かないようにしましょう

4.アンチウイルスに加えて、ファイアウォールをインストールする必要があります(ほとんどのアンチウイルスにはファイアウォールが組み込まれています)

これは、メールで配布される多くのスパイウェアです。 フィッシングメールは、銀行や一部の組織から送信された法的な通信のように見えるように設計されています 有名なブランド。 ユーザーに広告を表示します。 ほとんどのアドウェアは、無料の分散ソフトウェアにインストールされています。 インターフェースに広告が表示されます。 ユーザーの個人データを収集して送信する場合があります。

これらはマルウェアではありませんが、潜在的な脅威が含まれています。 特定の状況では、データを危険にさらします。 これらには、リモート管理プログラム、ブックマークなどが含まれます。 このグループには、感染したハードウェアに直接的な損傷を与えないプログラムが含まれます。 ただし、発生している、または発生しているとされる損傷について誤った警告が表示されます。 ドライブがフォーマットされている、ウイルスが検出されている、または感染の兆候が検出されていることをユーザーに警告するメッセージである可能性があります。

5.インターネットを使用していないときは、インターネットをオフにします(侵入者がコンピューターに侵入するのを防ぐため)。

1台のコンピューターに2つ以上のウイルス対策ソフトウェアをインストールしないでください。異なるメーカーのウイルス対策ソフトウェアが相互のスキャンに多くの時間を費やし始めるため、システムのパフォーマンスが低下します。 そして、多くの場合、それらは単に互いの作業をブロックし、2番目のアンチウイルスをマルウェアとして定義します。その結果、それらはいずれも機能しません。

可能性は、ウイルスの作者のユーモアのセンスによってのみ制限されます。 ルートキットは、ハッカーがコンピューターへの不正アクセスを探しているときに検出されないようにするために使用する一連のプログラムです。 これは2つの方法で行われます:ファイルを置き換えるか、 システムライブラリ; またはカーネルモジュールをインストールします。

大量の広告、政治、宣伝、調査支援などで送信された未知の送信者からの一方的なメッセージ。 別の種類のスパムは、金銭や一部のスーパービジネスへの参加を伴ういくつかの違法取引に関連するオファーを行います。 パスワードや番号を盗むことについての電子メールもあります。 クレジットカード、チェーンメールなど。 スパムはメールサーバーに追加の負荷をかけ、必要な情報の損失につながる可能性があります。

ウイルスを除去する方法は?

それでもコンピュータウイルスを駆除する必要がある場合は、何よりもまず、急いで行動を起こさないでください。 もちろん、悪意のあるファイルの種類がわかっている場合は、手動で一部のウイルスを削除できます。 知識によってウイルスを手動で削除できない場合は、専用のソフトウェアであるウイルス対策ソフトウェアを使用する必要があります。 ウイルスを駆除する主な方法は、ウイルス対策プログラムを使用してオペレーティングシステムをスキャンすることです。 最新のアンチウイルスは、フラッシュドライブ、HDD、その他のメディアからのウイルスの除去にうまく対処します。

安全性101:感染特性

コンピュータの感染を検出する方法はいくつかあります。 これらすべての背後には、電子メールウイルス感染のいくつかの特徴があります。友人や知人は、あなたが送信していないメッセージを受信したことを示しています。 配送先住所のない多くのメッセージがあなたの中にあります メールボックス。 場合によっては、他の原因の結果である場合もあります。たとえば、感染したメッセージがあなたのアドレスで送信された可能性がありますが、それらはコンピュータから送信されたものではありません。 これらの症状が原因だと思われる場合 ウイルス感染、カスペルスキーのスペシャリストが推奨するパラメータを使用して分析を実行します。

セキュリティ101:一般情報

セキュリティ101:コンピュータのセキュリティ。

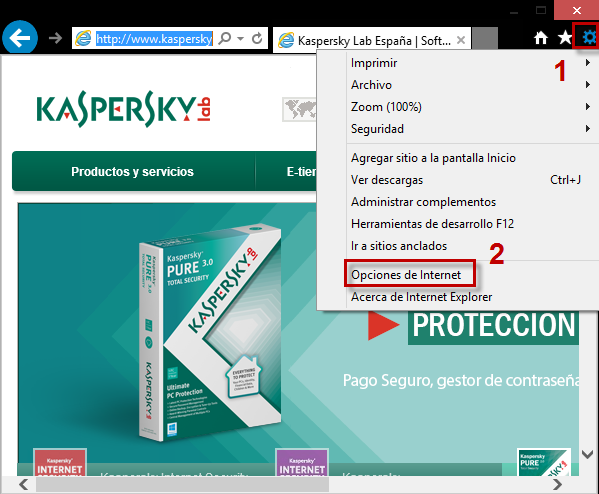

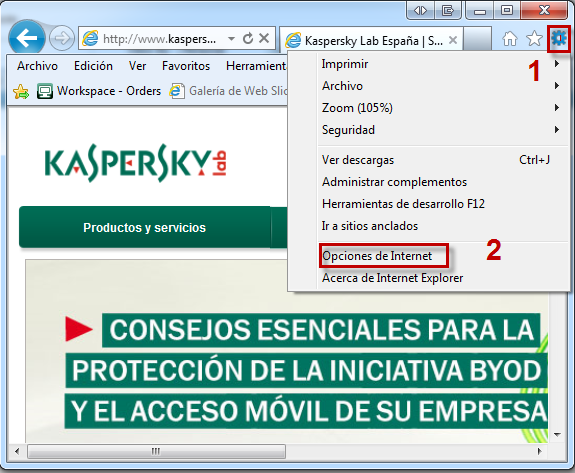

[インターネットオプション]ウィンドウの[全般]タブの[閲覧の履歴]セクションで、[削除]ボタンをクリックします。

[閲覧の履歴の削除]ウィンドウで、[インターネット一時ファイル]ボックスをオンにして、[削除]ボタンをクリックします。

- コンピュータがウイルスに感染している疑いがあるかもしれません。

- この情報は必ずしもウイルスによって示されるとは限らないことを指摘してください。

- ウィンドウで、「インターネット一時ファイル」ボックスをチェックし、「削除」ボタンをクリックします。

- [インターネットオプション]ウィンドウで、[OK]ボタンをクリックします。

最新のウイルス対策プログラムのほとんどすべてに、ウイルスを手動で削除するための一連の機能があります。「隔離」、「修復」、「削除」です。

1.「検疫」

ウイルス対策によってメディアの選択された領域をスキャンした後、ウイルス対策プログラムが最初に提供するのは、ウイルスに感染したファイルを「隔離」することです。 隔離されると、アンチウイルスはこのファイルへのユーザーのアクセスをブロックし、その結果、システム全体へのウイルスの拡散をブロックします。

コンピュータをウイルスから保護する方法は?

これはスパイウェアにとって非常に危険であり、現在、ファイルを復号化する方法がいくつかあります。 これらの電子メールのテキストは、カスタムアクセサリに重要な請求書が含まれていることを確認しようとします。 プロンプトが読み込まれると、ユーザーはマクロを有効にして、ドキュメントのコンテンツを表示できるようになります。

すべてのマルウェアが最終的に削除されることが決定された後の対処方法

このマクロは、ユーザーファイルの暗号化を開始する実行可能ファイルをダウンロードして実行します。 鍵を受け取る保証はないため、身代金を支払う目的はありませんが、銀行の詳細を危険にさらしています。 ウイルス対策ベンダーと個人は、一部の暗号ロッカー用に無料の復号化ツールを作成します。

2.「修正」

「修正」機能を使用すると、ウイルスに感染したファイルを見つけて処理できます。 アンチウイルスプログラム自体がファイルのコードをチェックし、ウイルスを含むコードのセクションを見つけて削除します。 ウイルスの「処理」後、ファイルは感染前の状態に戻ることがわかりました。 この機能は、コンピュータからウイルスを駆除するときに最初に実行することをお勧めします。

3.「削除」

ただし、ウイルス対策プログラムは無関係な(ウイルス)コードの一部を認識できないため、ウイルス対策プログラムが感染ファイルを「修正」することを常に提供しているわけではありません。 ファイル全体を「削除」する方法は1つだけです。 この場合でも「削除」ボタンを選択すると、オペレーティングシステムの重要なファイルが削除されるリスクがあり、オペレーティングシステムの動作が不安定になったり、Windowsが起動しなくなったりします。 ウイルスに感染したファイルを削除する前に注意してください。削除するファイルの種類とその原因を確認してください。 削除するファイルがわからない場合は、削除しないでください。

これらの操作はすべて、オペレーティングシステムが起動している場合にのみ実行できます。 しかし、Windowsが起動しない場合はどうすればよいですか? オペレーティングシステムが機能していない場合、ハードディスクからウイルスを除去するには、LiveCDなどの専用ソフトウェアを使用する必要があります。 OSは外部メディアから起動され、ハードドライブ上のファイルをスキャンするためのプログラムが起動されます。 ウイルスを消毒した後は、必ず実行してください バックアップ外付けドライブへのデータ。 それで HDD完全にフォーマットしてインストールできます 新しいウィンドウ。 この方法は、最も時間と時間がかかりますが、同時に最も信頼性があります。

ウイルスを除去した後、コンピュータが不安定で低速でシステムエラーが発生する場合は、ウイルスが損傷している可能性があります。 システムファイルウィンドウズ。